Petya, 2016 yılında keşfedilen şifreli "fidye yazılımı" ailesine verilen genel ad. Türdeşlerinden farklı olarak tüm sistemi ele geçirmiyor, alt düzey sistem işlevlerine saldırıyor. Ön yükleyicisi ve 32 sektörlük çekirdeği (kernel) olan yazılım, ana ön yükleme kaydını (MBR) barındırdığı çekirdekteki ön yükleyici ile tekrar yazıyor ve şifreliyor. Fidye notunda tüm diskin şifrelendiği ifade edilse de aslında ana dosya şifrelenmiş oluyor.

Saldırıların ilk saatlerinde, Petya yazılımının yeni bir versiyonu sanılan fidye yazılımı aslında Petya ailesine ait kod parçalarının yanısıra farklı parçaları da barındıran yeni bir fidye yazılımı idi. Bu nedenle NotPedya, Petna ya da SortaPetya adlarıyla anıldı. Salı gününden beri aktif olan yazılım, Chernobyl Radyasyon Algılama Sistemleri, Kiev Metrosu, Ukrayna Merkez Bankası, Rus Yağ Şirketi Rosneft, İngiliz Reklam Şirketi WPP gibi sansasyonel kullanıcıları etkilemeyi başardı. Kurbanlarının küresel niteliği, bu salgının da Mayıs’ta dünyayı etkisi altına alan Wannacry (ağlamak istiyorum) gibi yayılması endişesini doğurdu.

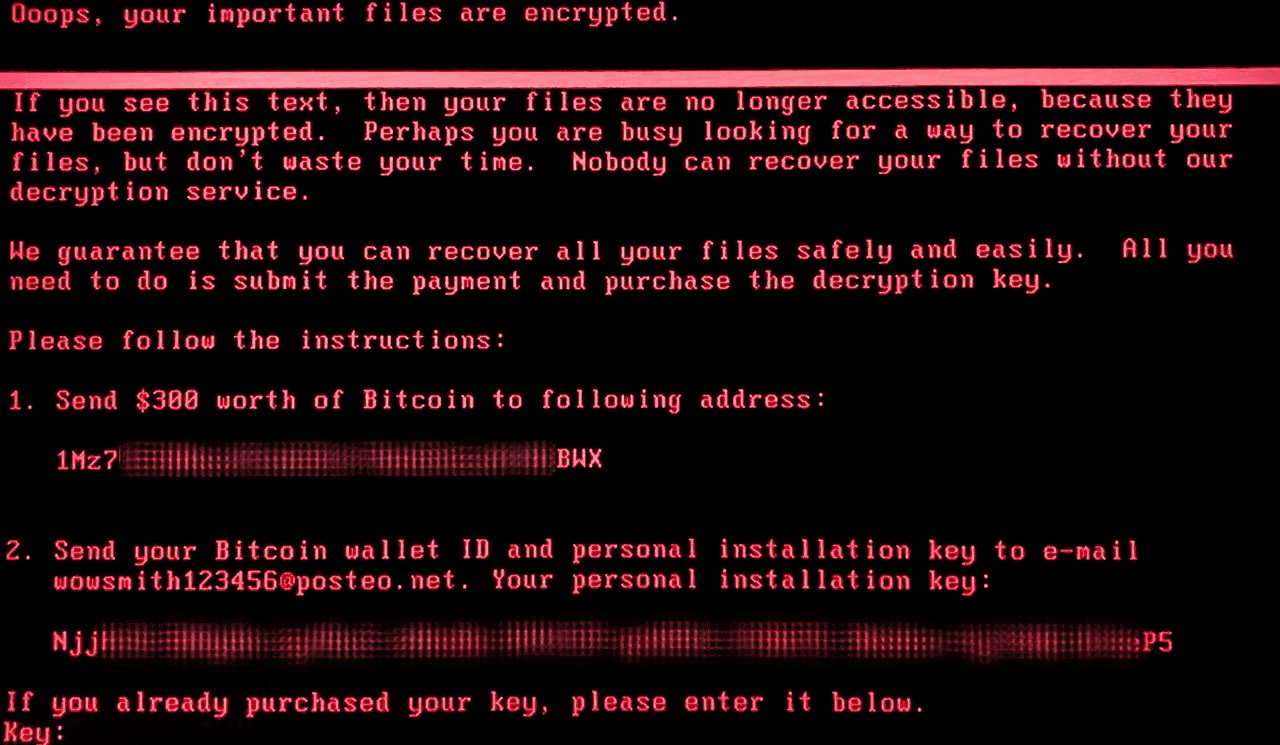

Şekil 1: NotPetya fidye yazılımı etkilediği bilgisayarla işi bitince resimdeki ekranı gösteriyor. Bu not kullanıcının dosyalarının şifrelendiğini, onarım için dosya arayışının beyhude olduğunu ve 300 dolar değerinde bitcoini belirtilen adrese yollaması gerektiğini açıklıyor. Notta, fidyenin gönderilmesi durumunda bilgisayaraki şifreyi çözecek anahtarn gönderileceği belirtilirken, yetkililer fidye yatırılsa da şifresi çözülen bilgisayar olmadığını söylüyor.

NotPetya kötücül yazılımının Ukrayna menşeli olduğu (vergi muhasebesi paketi MeDoc) düşünülüyor. Fakat tam kökeni ve amacı hala muğlak. Yazılım hedef dosyaları ele geçirdikten sonra ekranda yayımladığı notta 300 dolar değerinde bitcoinin belirtilen adrese gönderilmesini istiyor. 300 doların böyle bir yazılım için beklenen fidye tutarından aşağıda olması, bu hamlenin daha derin bir kargaşanın maskesi ya da öncülü olduğu şüphesini güçlendiriyor.

Virüs WannaCry’ın tersine tüm internet bağlantısını değil sadece yerel ağı tarayarak yayılıyor. Buna rağmen araştırmacılar güncel salgının daha amansız olduğu görüşünde. Öncelikle ilk salgın daha çok eski Microsoft yazılımlarını etkilerken, yeni salgın bilgi işlem departmanlarını bile etkisi altına almışa benziyor. Ayrıca NotPetya fidye yazılımı girdiği bilgisayardaki şifreleri buluyor ve bunu ağda bulunan diğer bilgisayarlara sıçrama olanağına çeviriyor.

Virüsün dünya çapında bir tehdit olduğu fark edilince araştırmacılar kodda bug (yazım hatası) ya da WannaCry’da başardıkları gibi yayılımını durduracak killswitch (öldürme anahtarı) bulmak için kolları sıvadı. Yazılımcı Kevin Beaumont’un belirttiğine göre WannaCry’ın tersine NotPetya saçma yazılım hataları barındırmıyor. Aksine daha profesyonel bir tasarıma sahip. Bu nedenle öldürme anahtarı da mevcut değil. Bu durum araştırmacıları durduramamış olacak ki, yazılımın antibiyotiği değilse de aşısının bulunduğu müjdesi geldi. Araştırmacı Amit Serper yazılımın etkilediği bilgisayarda belirli bir yerel dosya aradığını ve bu dosya halihazırda diskte ise şifreleme döngüsünden çıktığını fark etmiş. Serper’in bu gözlemi daha sonra ünlü yazılım güvenliği şirketlerince de doğrulandı.

Eğer kullanıcı bu dosyayı bilgisayarlarında sadece okunabilir (read only) olarak oluşturursa, NotPetya fidye yazılımını etkisiz hale getirebilir. Bu yöntemle bilgisayarlar küresel olarak korunmuş ve virüsten temizlenmiş olmasa da, dosyayı bilgisayarında oluşturan tekil kullanıcılar korunmuş oluyor.

Araştırmacılar “ https://download.bleepingcomputer.com/bats/nopetyavac.bat” linkinden indirilebilen yığın ile istenilen dosya adımlarının otamatik yapılabildiğini belirtiyor. Aslında yapılacak iş basit. C:\Windows dosyasına sadece okunabilir perfc isimli bir dosya açın. Bunun için notepad.exe dosyasını belirtilen dosyada kopyalamanız ve adını perfc olarak değiştirmeniz yeterli. (Bir uzantıya gerek yok. Uzantının değişmesi halinde dosyanın işlevsiz hale geleceğini belirten uyarıyı onaylayarak geçiniz.) Daha sonra perfc dosyasının özellikler ayrıntısından (dosyanın üzerine sağ tıklayarak özellikler sekmesini görebilirsiniz) dosyanın sadece okunabilir olmasını sağlayın. Araştrmacılara göre bu basit adımlardan sonra bilgisayarınız NotPetya fidye yazılımına karşı korunuyor olacak.

Bu senenin başında Microsoft firması EternalBlue saldırıları (WannaCry ve NotPetya dolandırıcı yazılımlarının ardındaki araç) için kod yaması (patch) yayınlamıştı. Görünen o ki, dünya çapında tanınan bir çok firma bu yamayı dikkate almamış. Daha önemli nokta ise, bu firmaların halen açık kod uygulamalarına geçmemiş olması. Türkiye’de de henüz önemi yeterince anlaşılmamış olan açık kodlu yazılımlar bu tarz kötücül yazılımlara karşı en etkin savunma silahı gibi görünüyor.

Kaynaklar:

https://blog.malwarebytes.com/threat-analysis/2016/04/petya-ransomware/

https://www.bleepingcomputer.com/news/security/vaccine-not-killswitch-fo...

http://www.bbc.com/news/technology-40427907

https://www.forbes.com/sites/thomasbrewster/2017/06/27/petya-notpetya-ra...